Opera La Red LAN Eq. 1

viernes, 28 de mayo de 2021

3 parcial: Datos Generales

jueves, 27 de mayo de 2021

3 Parcial: Competencias

Competencias GENÉRICAS:

C1 Identifica, ordena e interpreta las ideas, datos y conceptos explícitos e implícitos en un texto, considerando el contexto en el que se generó y en el que se recibe.

C4 Produce textos con base en el uso normativo de la lengua, considerando la intención y situación comunicativa.

CE9 Diseña modelos o prototipos para resolver problemas, satisfacer necesidades o demostrar principios científicos

CE14 Aplica normas de seguridad en el manejo de sustancias, instrumentos y equipo en la realización de actividades de su vida cotidiana.

C1 Identifica, ordena e interpreta las ideas, datos y conceptos explícitos e implícitos en un texto, considerando el contexto en el que se generó y en el que se recibe.

C12 Utiliza las tecnologías de la información y comunicación para investigar, resolver problemas, producir materiales y transmitir información

Submódulos

(1) .- • Instalar una red LAN

(2) .- • Operar una red LAN

Competencias:

1 .- (1) Identifica las condiciones eléctricas

2 .- (1,2) Configura dispositivos de interconexión de red

3 .- (1,2) Instala dispositivos de interconexión de red

4 .- (1) Instala la infraestructura física del cableado estructurado

5 .- (1) Instala el cableado

6 .- (1) Realiza pruebas de funcionamiento

7 .- (1) Etiqueta las salidas de red

8 .- (2) Realiza pruebas de conectividad

9 .- (2) Implementa sistema operativo de red

10 .- (2) Establece los derechos del trabajo de usuarios sobre los recursos de la red

11 .- (2) Verifica el funcionamiento de la red

miércoles, 26 de mayo de 2021

3 Parcial: Temas

Creación de páginas Web

HTML es un lenguaje de marcación que sirve para definir el contenido de las páginas web. Se compone en base a etiquetas, también llamadas marcas o tags, con las cuales conseguimos expresar las partes de un documento, cabecera, cuerpo, encabezados, párrafos, etc. En definitiva, el contenido de una página web.

HTML es el primer lenguaje que debe aprender cualquier persona interesada en construir un sitio web. A partir del HTML podemos pasar a muchos otros lenguajes interesantes que sirven para hacer cosas diversas y más avanzadas. Es decir, sea cual sea la tecnología, herramienta o gestor de contenido que nos hayamos propuesto aprender, o que tengamos que usar en nuestro día a día, HTML siempre será el lenguaje en el que toda web se construye y, por tanto, es de obligado conocimiento para todos.

HTML significa lenguaje de marcado de hipertexto, y le permite al usuario crear y estructurar secciones, párrafos, encabezados, enlaces y elementos de cita en bloque (blockquotes) para páginas web y aplicaciones.

Servidor Web

Un servidor web es un software que forma parte del servidor y tiene como misión principal devolver información (páginas) cuando recibe peticiones por parte de los usuarios. En otras palabras, es el software que permite que los usuarios que quieren ver una página web en su navegador puedan hacerlo.

Para el funcionamiento correcto de un servidor web necesitamos un cliente web que realice una petición http o https a través de un navegador como Chrome, Firefox o Safari y un servidor donde esté almacenada la información.

- Tras la primera consulta por parte del usuario hacia una web, se establece una conexión entre el servidor DNS y el ordenador que realiza la consulta o petición. Este servidor DNS responde con la dirección IP correcta del servidor web donde está alojado el contenido solicitado.

- El siguiente paso sería solicitar el contenido al servidor web mediante el protocolo HTTP/HTTPS.

- Una vez que el servidor web ha recibido la solicitud del contenido solicitado por el cliente web, deberá procesar la solicitud hasta encontrar el contenido solicitado dentro del dominio correspondiente.

- Envía el contenido solicitado al cliente web que lo solicitó.

Registro de Usuarios y Grupos de usuarios

Una tarea de administración del sistema básica es configurar una cuenta de usuario para cada usuario en un sitio. Una cuenta de usuario típica incluye la información que necesita un usuario para iniciar sesión y utilizar un sistema, sin tener la contraseña root del sistema. Los componentes de información de cuenta de usuario se describen en Componentes de cuentas de usuario.

Al configurar una cuenta de usuario, puede agregar el usuario a grupos de usuarios predefinidos. Un uso habitual de grupos es configurar permisos de grupo en un archivo y directorio, lo que permite el acceso sólo a los usuarios que forman parte de ese grupo.

Por ejemplo, puede tener un directorio que contenga archivos confidenciales a los que sólo unos pocos usuarios deberían tener acceso. Puede configurar un grupo denominado topsecret que incluya los usuarios que trabajan en el proyecto topsecret. Y, puede configurar los archivos topsecret con permiso de lectura para el grupo topsecret. De esta manera, sólo los usuarios del grupo topsecret podrán leer los archivos.

Un tipo especial de cuenta de usuario, denominado un rol, sirve para brindar a usuarios seleccionados privilegios especiales.

Los nombres de usuario, también denominados nombres de inicio de sesión, permiten a los usuarios acceder a sus propios sistemas y sistemas remotos que tengan los privilegios de acceso apropiados. Debe seleccionar un nombre de usuario para cada cuenta de usuario que cree.

Considere establecer una manera estándar de asignar nombres de usuario para facilitar su seguimiento. Además, los nombres deben ser fáciles para que los usuarios los recuerden. Un esquema simple para seleccionar un nombre de usuario es usar la inicial del primer nombre y las siete primeras letras del apellido del usuario. Por ejemplo, Ziggy Ignatz sería zignatz. Si este esquema da como resultado nombres duplicados, puede utilizar la primera inicial, la inicial del segundo nombre y los seis primeros caracteres del apellido del usuario. Por ejemplo, Ziggy Top Ignatz sería ztignatz.

Compartir recursos de Red

Efectivamente los recursos de una red son todas las cosas que las computadoras integrantes de la red comparten para ser usadas por el resto. ... Asimismo, las computadoras se convierten en estaciones de trabajo en red, con acceso a la informacióny recursos contenidos en el servidor de archivos de la misma.

martes, 25 de mayo de 2021

3 Parcial: Reporte de actividades

Angel Yahir Cortazar Sánchez (Reporte de Practicas)

Practica 1

Practica 2

Practica 3

Practica 4

Maria Magdalena Osorio De La Rosa (Reporte de practicas)

Practica 1

Practica 2

Practica 3

Practica 4

Itzel Mgdaly Izquierdo Gaspar (Reporte de Practicas)

Practica 1

Practica 2

Practica 3

jueves, 22 de abril de 2021

Bienvenidos Opera la Red LAN Equipo 1

miércoles, 21 de abril de 2021

Competencias

Competencias GENÉRICAS:

Competencias DISCIPLINARES:

Competencias de productividad y empleabilidad de la Secretaría del Trabajo y Previsión Social:

Competencias PROFESIONALES:

martes, 20 de abril de 2021

Temas

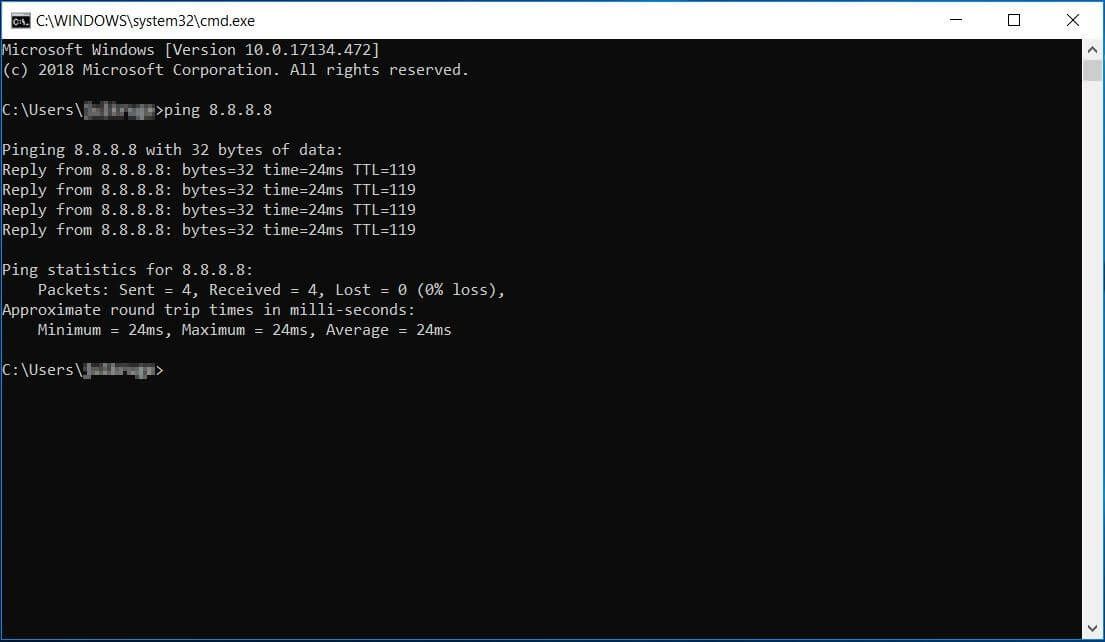

COMO USAR EL COMANDO PING DE REDES

PRUEBAS DE CONECTIVIDAD

¿QUÉ ES WINDOWS SERVER?

MAQUINA VIRTUAL CON VMWARE

VirtualBox

3 parcial: Datos Generales

CBTis No. 163 Ignacio Gutiérrez Gómez Docente: Franklin Javier Quevedo Tejero Alumnos: Angel Yahir Cortazar Sánchez Maria Magdalena Osorio ...

-

Competencias GENÉRICAS: 5.1 Sigue instrucciones y procedimientos de manera reflexiva, comprendiendo cómo cada uno de sus pasos contribuye ...

-

Angel Yahir Cortazar Sánchez (Practicas) Practica 1 Practica 2 Practica 3 Creación de la maquina virtual Instalación de windows server Confi...

-

CBTis No. 163 Ignacio Gutiérrez Gómez Docente: Franklin Javier Quevedo Tejero Alumnos: Angel Yahir Cortazar Sánchez Maria Magdalena Osorio ...